Blackhole es una técnica que deja caer paquetes destinados a una IP o rango de IP’s en los routers de borde (BGP) de un Proveedor de Servicios de Internet. Una vez detectado un ataque DDoS, Blackhole puede utilizarse para eliminar todo el tráfico destinado a la IP o rango de IP atacados, protegiendo así la red de una sobrecarga o detención por el volumen de tráfico DDoS.

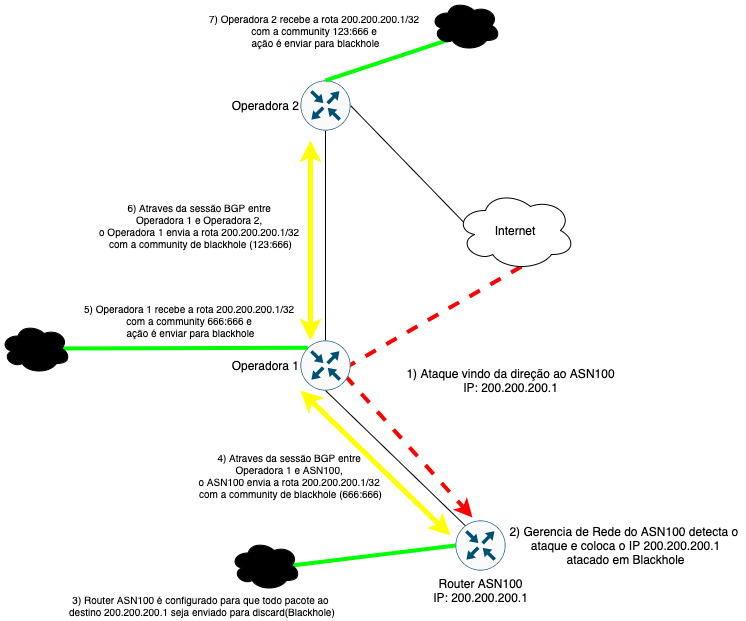

El RTBH o Remote Triggered Blackhole es la técnica que a través de BGP el tráfico destinado a la IP atacada puede ser fácilmente descartado en la capa Backbone o BGP evitando así que toda la red se detenga o sufra degradación a causa del Ataque DDoS.

Para facilitar la explicación pongamos un ejemplo: El proveedor XPTO tiene el prefijo 200.200.200.0/24 asociado a su ASN123456, y dentro de este proveedor hay una empresa Burbuja que ha sufrido un ataque DDoS, para que la red del proveedor XPTO no se pare del todo, añaden la configuración de blackhole para esa empresa Burbuja, protegiendo así su infraestructura y dejando solo a la empresa Burbuja sin servicios

¿Cuáles son los pros y los contras?

Pros:

- Eficaz contra ataques DDoS

- Su despliegue es muy sencillo y rápido

- Asistencia para todos los proveedores (marcas de equipos)

- Ampliamente implantado en operadores de todos los tamaños

Contras:

- Blackhole IP deja de funcionar por completo

- En ataques dirigidos a varias IP’s puede generar más problemas que soluciones

¿Cómo funciona Blackhole en la práctica?

En cuanto se detecta el ataque, a través de un análisis de Netflow, Made4Flow es un ejemplo de software de análisis de Netflow o a través de un port mirror y se determina cual es la IP de destino del ataque DDoS es posible configurar el router para que envíe la ruta al Blackhole o más concretamente a Null0 (routers Cisco/Huawei) o Discard (Juniper) o Blackhole (Mikrotik), lanzando literalmente esa ruta al «agujero negro» descartando así el tráfico de destino a esa IP.

En el mundo BGP es posible enviar esta ruta Blackhole a tu operador para que descarte los paquetes dentro de su red y también enviarla a todos los operadores para que todo el mundo sepa que esta IP ya no funciona. Más adelante veremos cómo funciona Blackhole en el mundo BGP.

¿Cómo configurar el Blackhole?

Tras determinar la IP atacada, el operador del Router accede al equipo, configura una ruta estática con la IP de destino del Ataque siendo su next-hop (o puerta de enlace) como Null0 o Blackhole

Un ejemplo de configuración en los routers Huawei es la siguiente sintaxis:

[~rt-huawei-ne40]ip route-static 200.200.200.200 32 NULL 0

Explicación del comando: Cada paquete con destino IP 200.200.200.200 será enviado a Null0 (Blackhole) y todo su tráfico descartado.

Aún necesita anunciar vía BGP esta ruta blackhole para que sus operadores reciban y también descarten el tráfico a esta IP atacada. Para que quede más claro, tenemos la siguiente imagen que muestra todo el proceso de anuncio de Blackhole

En los siguientes artículos mostraremos cómo configurar Blackhole en Routers Huawei, Cisco, Juniper y Mikrotik.

Si tiene alguna pregunta, póngase en contacto con nosotros a través de las redes sociales o WhatsApp.

¡Nos vemos en los próximos artículos!