Veja o que há de novo no Made4Flow 2.11.1: exporte NetFlow V5, V9 e sFlow para plataformas de mitigação DDoS, configure alertas por roteador e integre com sistemas externos via API REST.

Quem opera uma rede de médio ou grande porte sabe que visibilidade de tráfego não é diferencial — é sobrevivência. Identificar um ataque DDoS em andamento, saber de qual país está vindo o tráfego anômalo, ou integrar o analisador de NetFlow com a plataforma de mitigação da operadora sem precisar reconfigurar roteadores: essas são dores reais de times de NOC e segurança no dia a dia.

A versão 2.11.1 do Made4Flow, disponível a partir de 27 de fevereiro de 2026, endereça exatamente essas demandas. Neste artigo, detalhamos cada novidade e o que ela resolve na prática.

O que é o Made4Flow e para quem é esta atualização?

O Made4Flow é um analisador de NetFlow e sFlow desenvolvido pela Made4it para provedores de internet, operadoras e equipes de NOC que precisam de visibilidade detalhada sobre o tráfego de rede. Ele coleta flows exportados pelos roteadores (NetFlow V5, V9, sFlow, IPFIX), aplica inteligência sobre esses dados e entrega gráficos, alertas e análises em tempo real.

Esta atualização é relevante especialmente para quem:

- Utiliza plataformas de mitigação DDoS de terceiros e precisa enviar flows para elas

- Sofre com dados distorcidos por incompatibilidade de sampling rate nos roteadores

- Quer identificar a origem geográfica de tráfego suspeito sem ferramentas externas

- Precisa integrar o Made4Flow com outros sistemas via API

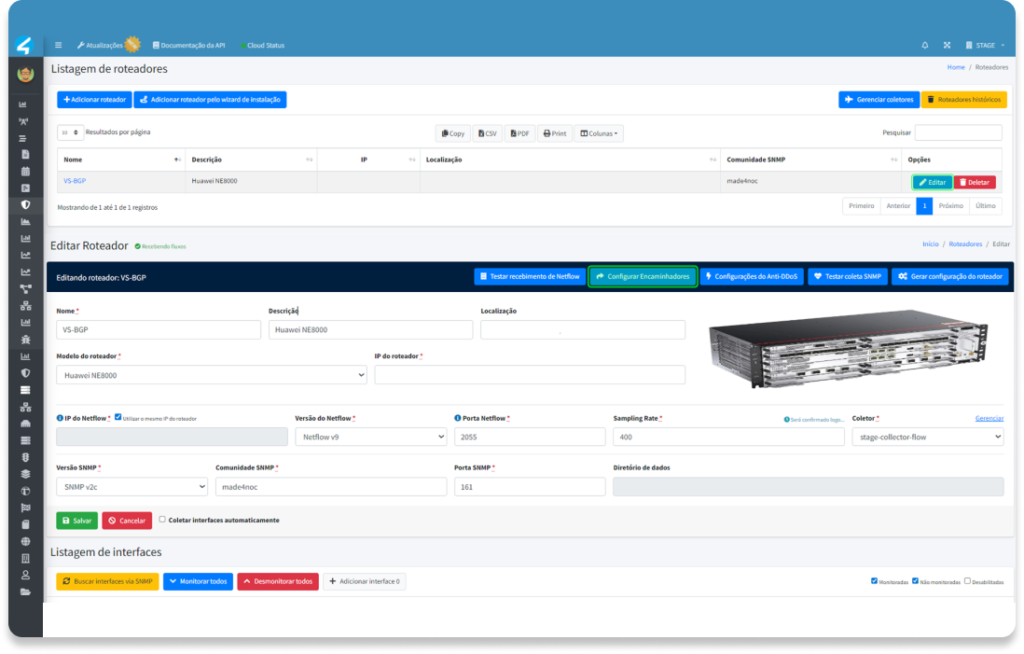

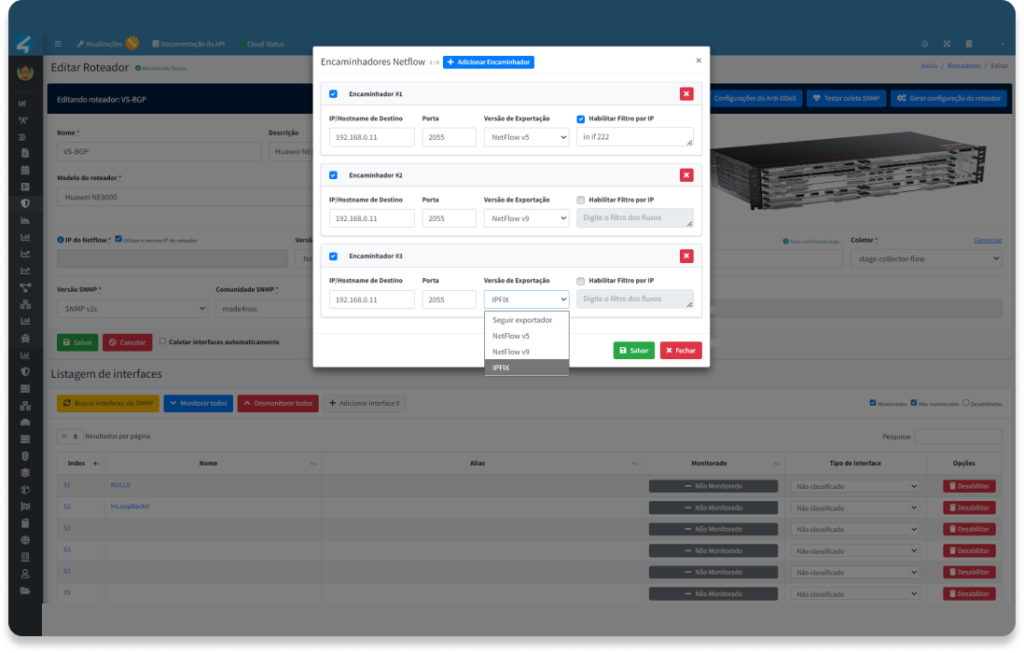

Como exportar NetFlow para uma plataforma de mitigação DDoS — sem mexer nos roteadores

Esta é a novidade mais aguardada da versão 2.11.1 por equipes que operam plataformas de mitigação DDoS.

O cenário anterior era assim: para enviar flows para uma solução de mitigação de terceiros, era necessário configurar o roteador para exportar simultaneamente para dois destinos — o coletor do Made4Flow e o coletor da plataforma de mitigação. Em muitos ambientes, isso não é simples, é arriscado ou simplesmente inviável.

Com o novo replicador de flows do Made4Flow, o roteador continua exportando normalmente para o Made4Flow. A partir daí, a própria plataforma replica e encaminha os flows para qualquer destino externo, nos formatos:

- NetFlow V5

- NetFlow V9

- IPFIX

- sFlow

A configuração é feita diretamente na interface do Made4Flow — sem downtime, sem janela de manutenção nos roteadores, sem risco operacional.

Para provedores que usam soluções como Wanguard, NSFOCUS, Arbor ou qualquer outra plataforma que consuma NetFlow ou sFlow, esta funcionalidade elimina uma dependência complexa e acelera a integração.

Integre sua plataforma de mitigação DDoS ao Made4Flow e replique NetFlow V5, V9, IPFIX ou sFlow com apenas uma configuração.

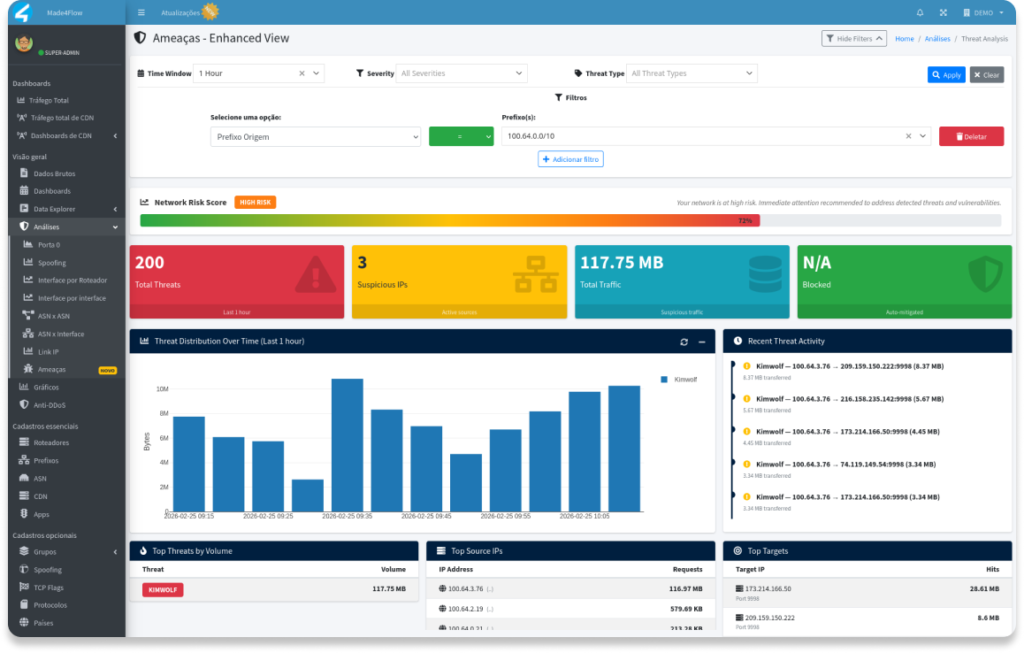

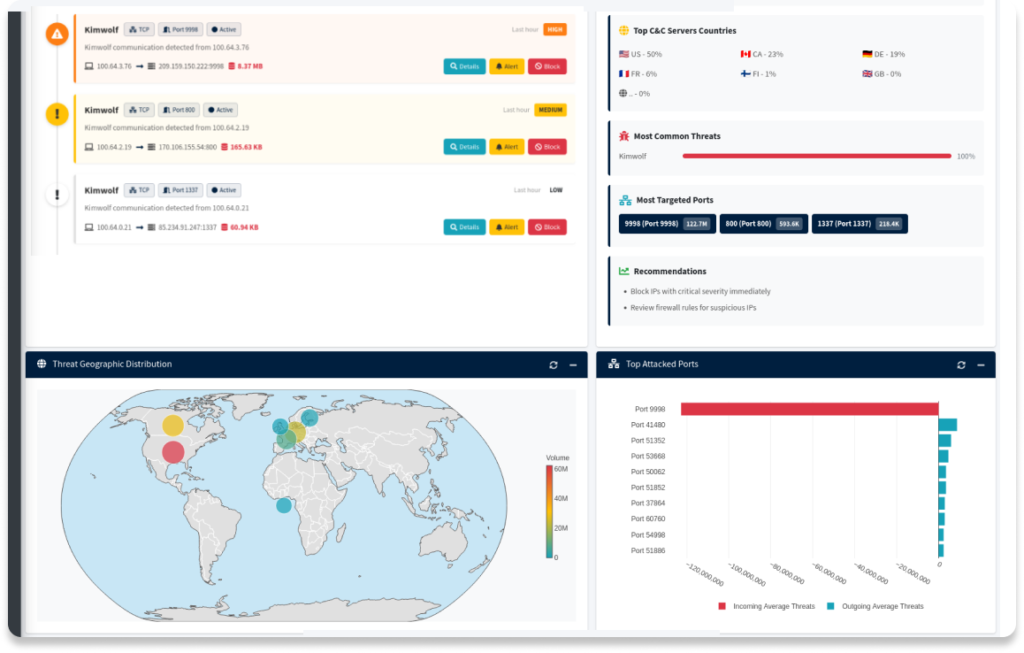

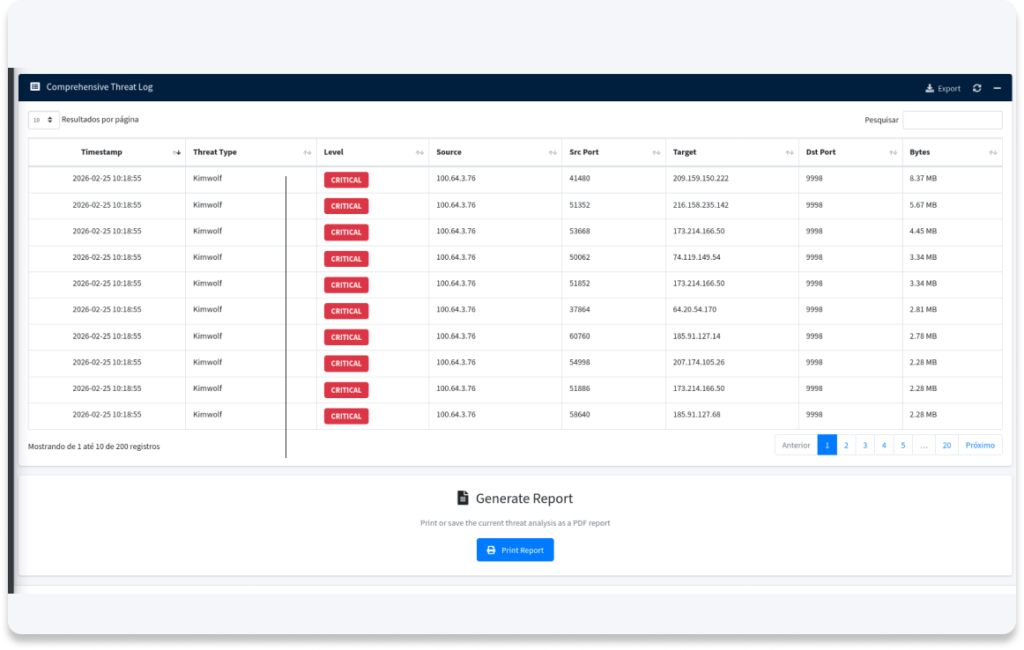

Análise de ameaças: nova visualização para identificar ataques internos

A página de Análise de Ameaças do Made4Flow recebeu uma reformulação completa na versão 2.11.1.

O novo layout consolida em uma única tela as principais métricas de segurança: total de ameaças detectadas, IPs suspeitos, volume de tráfego malicioso, distribuição temporal dos incidentes e os principais alvos. A visão geográfica de ameaças também foi aprimorada, facilitando a correlação entre origem do ataque e impacto na rede.

Para times de segurança que precisam responder rapidamente a incidentes, isso representa menos cliques e mais contexto disponível no momento crítico.

Descubra quem está causando ataques dentro da sua rede interna em UM CLIQUE.

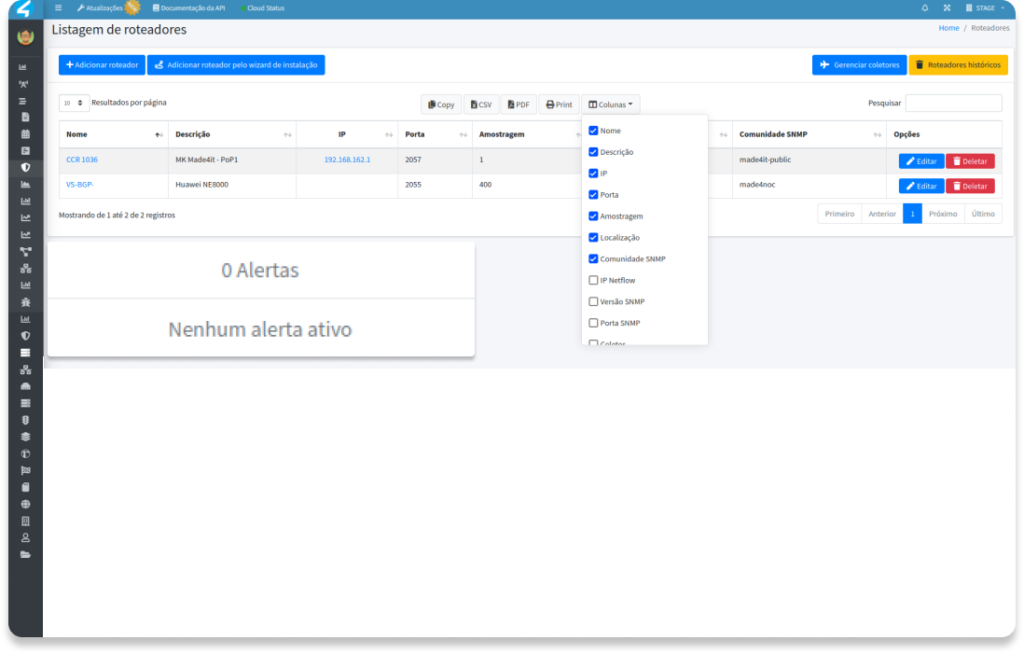

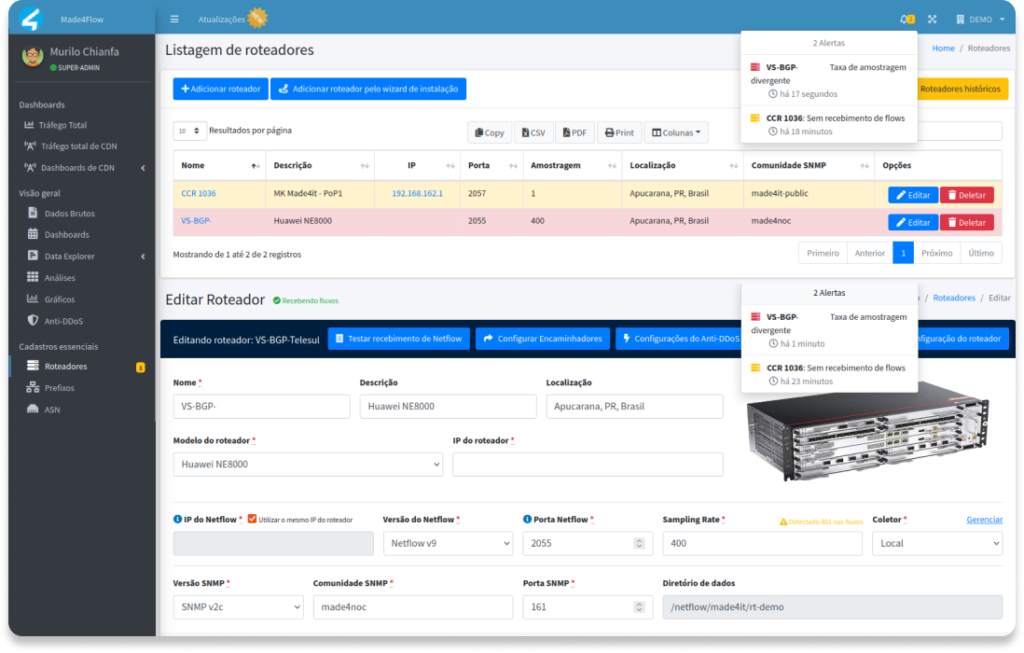

Alertas de sampling rate e por roteador: pare de analisar dados distorcidos

Um dos problemas mais silenciosos no monitoramento com NetFlow é a incompatibilidade de sampling rate. Quando o valor configurado na ferramenta de análise é diferente do que o roteador está efetivamente aplicando, todos os gráficos de tráfego ficam distorcidos — e a equipe pode tomar decisões baseadas em dados errados sem perceber.

A versão 2.11.1 adiciona dois tipos de alertas específicos para esse cenário:

Alerta de incompatibilidade de sampling rate

Notifica automaticamente quando o valor de amostragem configurado no Made4Flow diverge do que o roteador está reportando. Isso é especialmente útil em ambientes com múltiplos roteadores de fabricantes diferentes (Cisco, Huawei, MikroTik, Juniper), onde o padrão de sampling pode variar.

Alertas explícitos por roteador

Cada roteador cadastrado no Made4Flow agora pode ter seus próprios alertas ativos, visíveis diretamente na listagem de equipamentos e na página de edição. Isso facilita a gestão em ambientes com dezenas ou centenas de roteadores monitorados.

Seja alertado antes que o problema afete seus dados — configure em minutos.

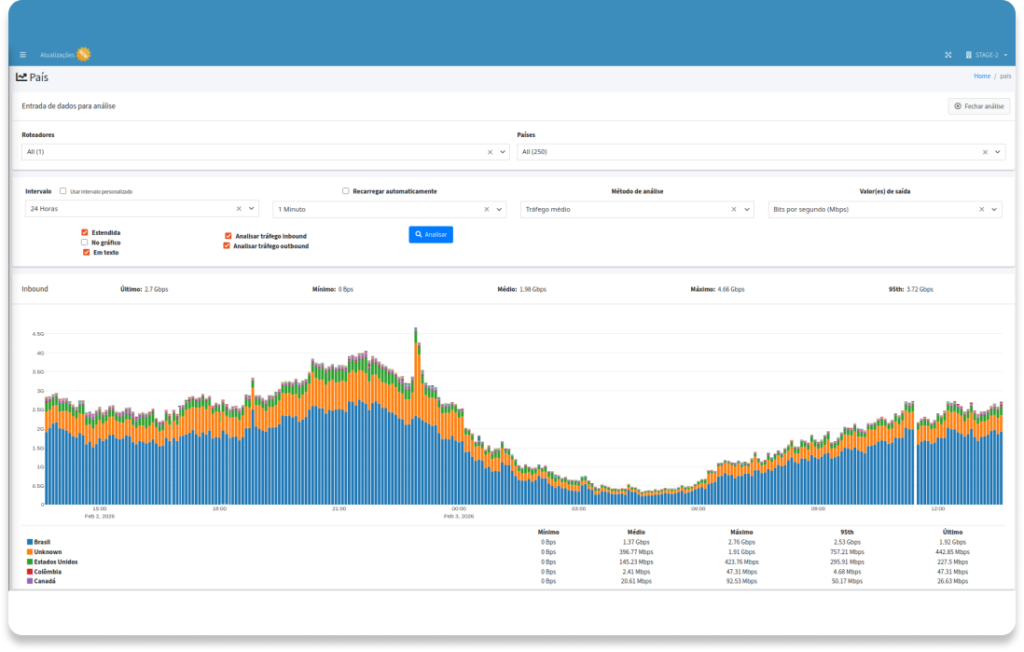

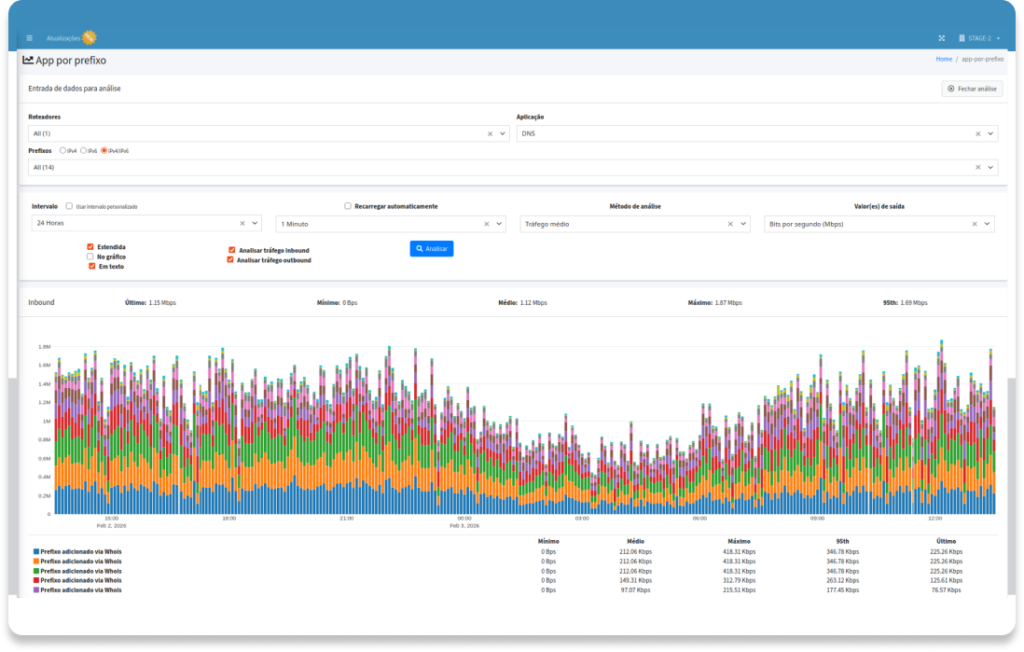

Tráfego por país e App por prefixo: visibilidade geográfica em tempo real

Para provedores de internet e operadoras, saber de onde vem o tráfego é tão importante quanto saber quanto tráfego existe. Um pico vindo de determinado país pode indicar um ataque volumétrico em andamento; um prefixo específico consumindo banda fora do padrão pode sinalizar um cliente comprometido.

A versão 2.11.1 adiciona uma nova tela de visualização com gráficos de tráfego segmentados por:

- País de origem/destino: volume de tráfego inbound e outbound por país, com visualização histórica

- App por prefixo: tráfego segmentado pelo prefixo de rede associado à aplicação ou cliente

Essa visibilidade estava disponível nos dados brutos, mas agora ganha formato visual nativo, sem necessidade de exportar dados, cruzar planilhas ou usar ferramentas externas.

Veja em segundos qual país ou prefixo está gerando tráfego fora do padrão — e aja antes que o ataque escale.

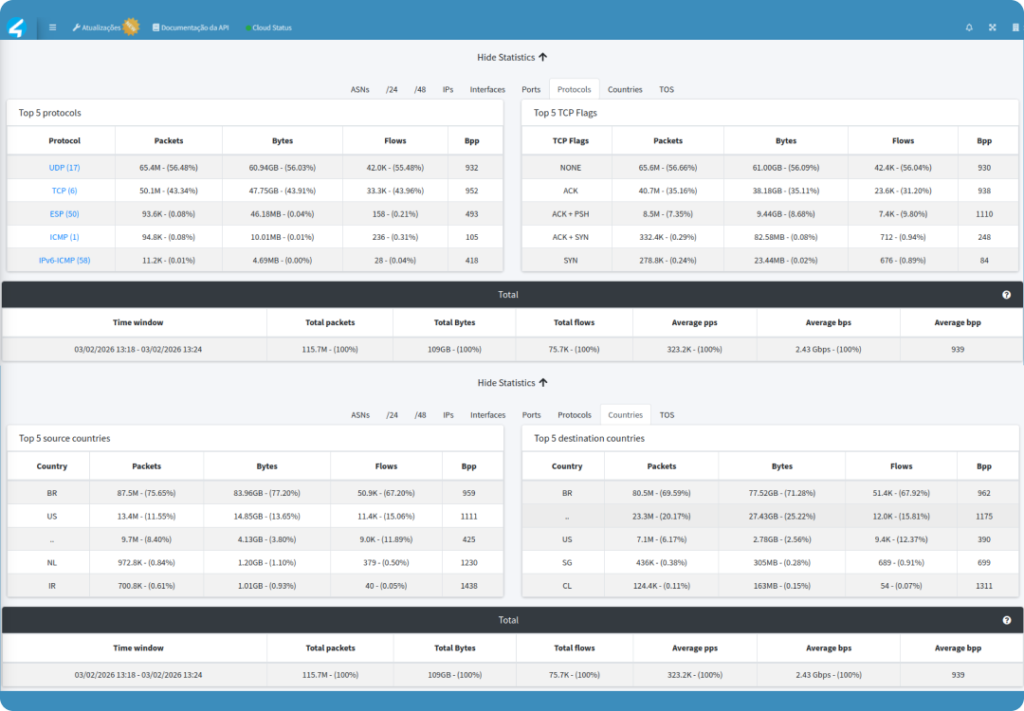

Agregação por TCP Flags e países: detecte padrões de ataque DDoS com precisão

Ataques DDoS modernos muitas vezes se disfarçam em volume de tráfego aparentemente normal. A análise de TCP Flags — como floods de SYN, ACK ou RST — é uma das formas mais eficazes de identificar tráfego malicioso antes que ele impacte os serviços.

A versão 2.11.1 adiciona novas abas de agregação nos dados brutos do Made4Flow:

- TCP Flags: agrega o tráfego pelos flags presentes nos flows, facilitando a identificação de padrões como SYN floods, ACK floods e RST floods

- Países: agrega o tráfego por país de origem/destino diretamente nos dados brutos, com granularidade de flow

Para equipes de segurança que investigam incidentes, a combinação de análise por flags e por origem geográfica é especialmente poderosa para correlacionar técnica de ataque com origem.

Identifique ataques por padrão de TCP Flags e origem geográfica em segundos, sem ferramentas externas.

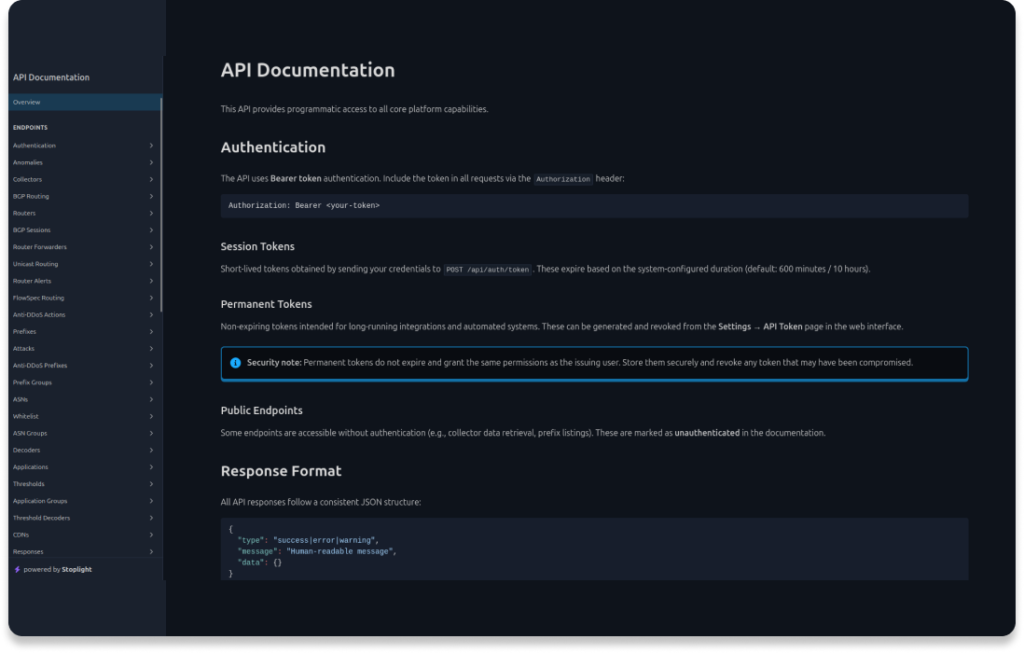

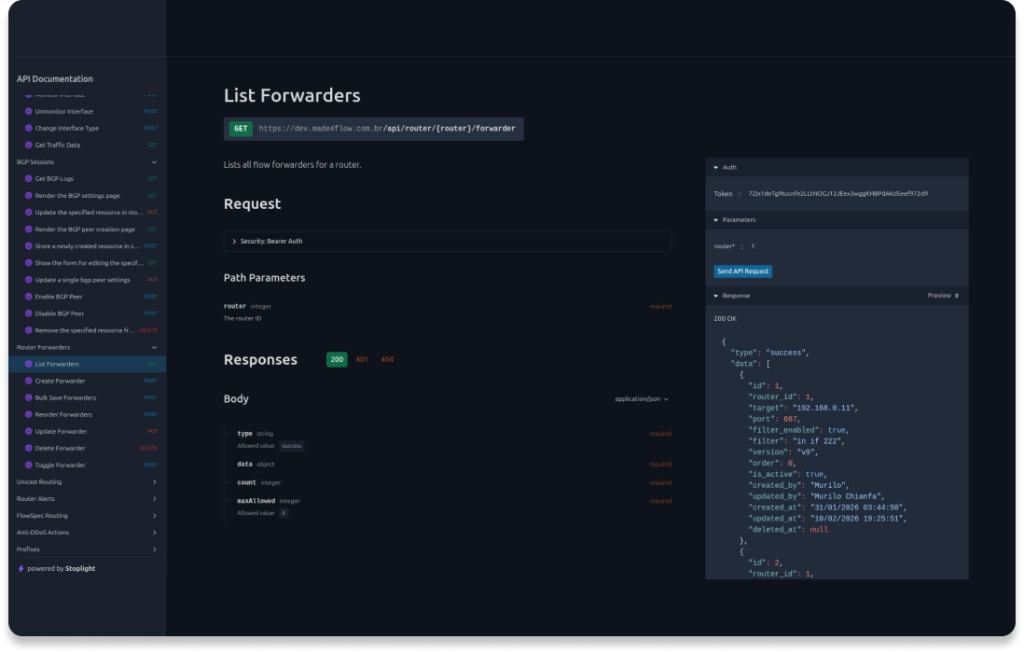

API REST do Made4Flow: integre com qualquer sistema

A versão 2.11.1 marca a chegada da API REST oficial do Made4Flow, abrindo a plataforma para integrações programáticas com outros sistemas.

A API oferece:

- Autenticação via Bearer token — com suporte a tokens de sessão e tokens permanentes para integrações de longa duração

- Endpoints documentados — com documentação interativa disponível diretamente na interface do Made4Flow

- Acesso aos principais recursos — dados de tráfego, configurações de roteadores, encaminhadores e muito mais

Na prática, isso possibilita integrações com Zabbix, Grafana, sistemas de ticketing, SIEM, painéis externos e qualquer sistema que consuma dados via HTTP.

Conecte o Made4Flow ao seu ecossistema e automatize dados de rede com sua própria stack.

Outras melhorias da versão 2.11.1

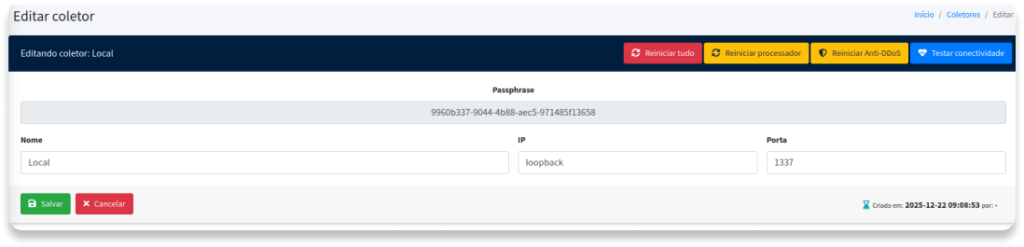

- Reinício de processadores pela UI: reinicie todos os processadores diretamente pela interface, sem acesso ao servidor.

- Campo de CNPJ/CPF no assistente de configuração: facilita o onboarding para clientes brasileiros.

- Mecanismo de retentativa para enriquecimento: falhas temporárias em geolocalização ou resolução de ASNs não geram mais lacunas nos dados.

- Rotação de logs com logging baseado em append: evita arquivos excessivamente grandes em ambientes com alto volume de flows.

- Previsibilidade aprimorada de roteadores e encaminhadores: comportamento mais consistente em ambientes com múltiplos coletores ativos.

Correções da versão 2.11.1

- MIB para recuperação de ifAlias: corrigida a leitura do alias de interfaces via SNMP para exportador específico.

- ASNs por interfaces: corrigido o problema em que algumas interfaces não geravam dados de tráfego por ASN corretamente.

- Desempenho de consultas InfluxDB: otimizadas consultas que causavam lentidão em alguns gráficos em ambientes com grande volume de dados.

Perguntas frequentes sobre o Made4Flow 2.11.1

O Made4Flow consegue exportar NetFlow para a minha plataforma de mitigação DDoS?

Sim. A partir da versão 2.11.1, o Made4Flow possui um exportador nativo que replica flows em NetFlow V5, NetFlow V9 ou sFlow para qualquer destino externo, sem necessidade de reconfiguração nos roteadores.

Quais formatos de flow o exportador suporta?

NetFlow V5, NetFlow V9 e sFlow.

Como funciona o alerta de sampling rate?

O Made4Flow monitora o valor de sampling rate reportado por cada roteador via SNMP e compara com o valor configurado na plataforma. Se houver divergência, um alerta é disparado automaticamente.

A API REST está disponível em todos os planos?

A documentação da API está disponível diretamente na interface do Made4Flow. Entre em contato com a Made4it para detalhes sobre disponibilidade por plano.

Como atualizar para a versão 2.11.1?

As atualizações são aplicadas gradativamente. Entre em contato com o suporte da Made4it para verificar a disponibilidade para o seu ambiente.

Sua equipe já enfrenta alguma dessas dores? Compartilhe este artigo com quem cuida da rede.

Ainda não conhece o Made4Flow? Entre em contato com nosso time agora mesmo e saiba mais

Quero saber mais